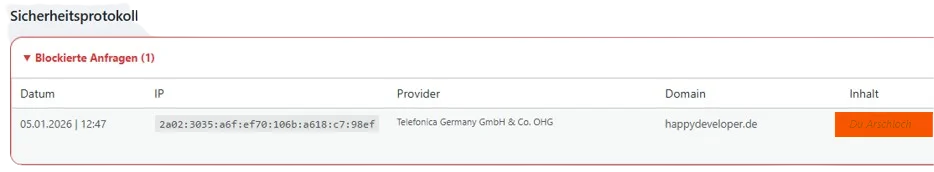

CompTIA Network+ (Level DQR/EQR 4–5) | Beta-Version: Veröffentlicht am: 05.01.2026

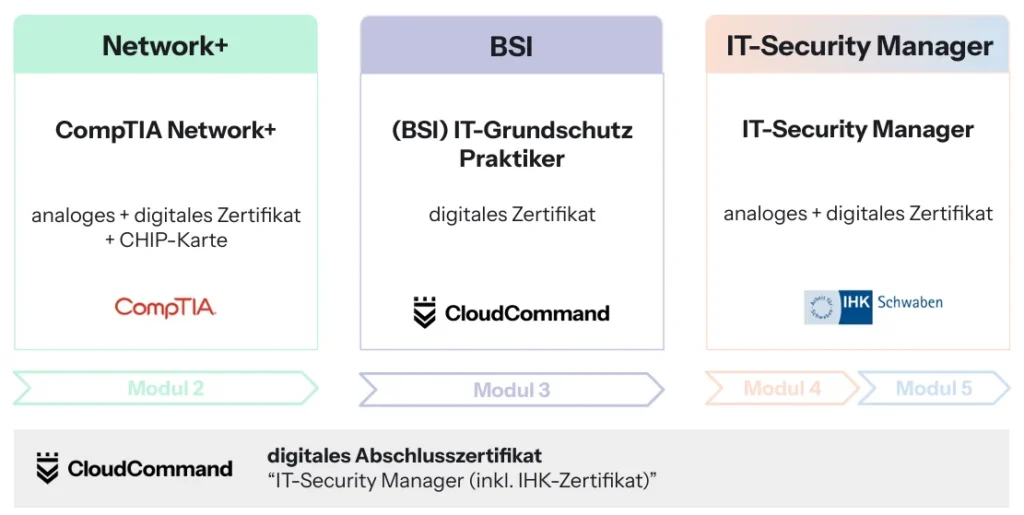

3 Prüfungsmodule | IT-Security Manager

Überprüfe dein Wissen, um vorbereitet in der Prüfungen durch zu starten.

Über 1000 Wissensfragen aus 3 Prüfungs-Modulen zur IT-Security Manager-Prüfung (ISO 27001) Multiple-Choice-Fragen und praxisnahe Szenarien. Einzelne Fragen kannst du dir bei Unklarheiten von Gemini beantworten lassen.

Die Reise der Daten im OSI-Modell

Inbound & Outbound Security: Funktion, Hardening, Attack Vectors & Analyse-Tools nach BSI- & CompTIA-Standards.

Gerät A (Sender / Outbound)

Hardening: API-Security, Zero Trust Access (ZTA), MFA, Input Validation, WAF-Policies, E-Mail-Security (DMARC/SPF/DKIM), Content Security Policy (CSP).

Angriffe: SQL-Injection, XSS, SSRF (Server-Side Request Forgery), RCE (Remote Code Execution), Phishing, Business Email Compromise (BEC).

Tools: Burp Suite, OWASP ZAP, Snyk, FortiWeb, Nessus, SIEM (Splunk/ELK).

Hardening: TLS 1.3 Erzwingung, PKI-Certificate Lifecycle Management, Deaktivierung schwacher Cipher, Perfect Forward Secrecy (PFS), HSTS.

Angriffe: SSL-Stripping, Downgrade Attacks (POODLE), Heartbleed, Kompressionsangriffe (BREACH/CRIME), Exfiltration via Encoding.

Tools: OpenSSL, SSLyze, Qualys SSL Labs, Hashcat, Wireshark.

Hardening: Secure Session-IDs, mTLS (Mutual TLS), Session-Timeouts, Kontextbasierte Authentifizierung, Token-Binding.

Angriffe: Session Hijacking, Replay Attacks, Session Fixation, Credential Stuffing, Brute-Force auf Sitzungs-Token.

Tools: Bettercap, Wireshark, Postman (Session Logic Testing), Fiddler.

Hardening: Port-Filtering, Deep Packet Inspection (DPI), Rate Limiting, TLS-Inspection Gateways, Stateful Inspection, Sequence Number Randomization.

Angriffe: SYN-Flooding (DDoS), Port-Scanning, UDP-Amplification, Session Splicing, Fragmentation-Attacken (Overlap).

Tools: Nmap, Snort, Suricata, Zeek (Bro), hping3.

Hardening: Zero Trust Mikrosegmentierung, VRF-Lite, RPKI (BGP Security), IPsec-VPN, ACLs, IP-Header Validierung, ICMP-Hardening.

Angriffe: IP-Spoofing, BGP-Hijacking, ICMP-Tunneling, Smurf-Attack, IP-Fragmentierung, Man-in-the-Middle (Routing).

Tools: Cisco Firepower, Wireshark, MTR, NetFlow Analyzer, SolarWinds.

Hardening: 802.1X (NAC), Port-Security (Sticky MAC), BPDU Guard, Root Guard, DHCP Snooping, VLAN-Segregation (802.1Q), DAI (Dynamic ARP Inspection).

Angriffe: ARP-Poisoning, MAC-Flooding, VLAN-Hopping, DHCP-Starvation, STP-Attacken, CDP/LLDP Reconnaissance.

Tools: Cisco ISE, Ettercap, Arpwatch, Yersinia, ForeScout.

Hardening: Physischer Zugriffsschutz, CCTV, Air-Gapping, TEMPEST-Abschirmung, Deaktivierung ungenutzter Ports, Faraday-Käfige.

Angriffe: Wiretapping, Jamming, Social Engineering (Tailgating), Hardware-Keylogger, BadUSB (HID Emulation).

Tools: Spectrum Analyzer, Hak5 Rubber Ducky, OTDR (Glasfaser-Tester), Bash Bunny.

Defense in Depth

Gerät B (Empfänger / Inbound)

Hardening: Monitoring physischer Link-States; Schutz vor Rogue Hardware via NAC-Policies (802.1X); Deaktivierung ungenutzter Ports; TEMPEST-Abschirmung.

Angriffe: Wiretapping (induktiv), Jamming (Funk), Physical Port Spoofing, Rogue Plug-in Devices (z.B. Keylogger).

Tools: Spectrum Analyzer, OTDR (Glasfaser-Prüfer), NAC-Logs (Cisco ISE/ForeScout).

Hardening: DHCP Snooping Validierung, Dynamic ARP Inspection (DAI), Port-Security (Sticky MAC), BPDU-Guard zur STP-Absicherung.

Angriffe: MAC-Flooding, ARP-Poisoning, VLAN-Hopping, STP-Manipulation, DHCP Rogue Server.

Tools: Cisco ISE, Arpwatch, Ettercap, Wireshark.

Security: Anti-Spoofing Checks (uRPF), Inbound ACLs, Zero Trust Mikrosegmentierung, RPKI-Validierung, Paket-Filtering via IP-Header-Analyse.

Angriffe: IP-Spoofing, Routing-Injection, BGP-Hijacking, ICMP-Tunneling, Fragmentation-Attacks (Teardrop).

Tools: MTR (My Traceroute), NetFlow Analyzer, Wireshark, Cisco Firepower/Fortinet.

Security: Stateful Packet Inspection (SPI), Traffic Shaping, Deep Packet Inspection (DPI), Anomalieerkennung im Datenfluss & Schutz vor Session-Manipulation.

Angriffe: SYN-Flooding, Port-Scanning (Stealth), UDP-Amplification, Session Splicing, TCP-Reset-Attacks.

Tools: Snort, Suricata, Zeek (Bro), hping3.

Security: Token-Integritätsprüfung (JWT/SAML), Session-Expiration-Management, Multi-Session Monitoring (Anomalieerkennung paralleler Logins), Kontextbasierte Auth.

Angriffe: Session Hijacking, Session Fixation, Brute-Force auf Session-IDs, Credential Stuffing.

Tools: Bettercap, Postman (Session Logic Testing), Fiddler, SIEM Alerts.

Security: SSL-Inspection (Break & Inspect), Payload Detection, Certificate OCSP-Check, Deaktivierung unsicherer Cipher-Suites (TLS 1.1/1.0), HSTS.

Angriffe: SSL-Stripping, Downgrade Attacks (POODLE), BREACH/CRIME (Kompressionsangriffe), Malformed-Syntax-Exploits.

Tools: SSLyze, Qualys SSL Labs, OpenSSL CLI, Hashcat.

Security: Sandbox-Analyse von Anhängen, Data Loss Prevention (DLP), UEBA (User Behavior Analysis), Payload-Inspection (WAF), Anti-Malware-Scanning.

Angriffe: SQL-Injection, XSS, SSRF (Server-Side Request Forgery), RCE (Remote Code Execution), Zero-Day-Exploits, API-Missbrauch.

Tools: Burp Suite Enterprise, Snyk (App-Security), SIEM (Splunk/ELK), Web Application Firewall (WAF).

*Klicke auf die Layer-Schichten, um die Aufgabe, Protokolle, Ports und die Security zu sehen!

CompTIA Network+ Simulator

Leider nicht richtig

Überdenke deine Antwort. Du kannst dir über den Copy-Button rechts oben eine ausführliche Erklärung der Prüfungsfrage geben lassen.

BSI Grundschutz

Leider nicht richtig

Überdenke deine Antwort. Du kannst dir über den Copy-Button rechts oben eine ausführliche Erklärung der Prüfungsfrage geben lassen.

IT-Security Manager

Leider nicht richtig

Überdenke deine Antwort. Du kannst dir über den Copy-Button rechts oben eine ausführliche Erklärung der Prüfungsfrage geben lassen.

Infothek

Tutorials & Videos (Öffentlich für jeden zugänglich)

Falls du mal krank bist oder einen Termin hattest, kannst du hier den Stoff nachholen oder Tutorials nachbauen. Unterrichtsmaterialien werden aufgrund von Copyright-Bestimmungen nicht veröffentlich. Unterstützung gibt aber sicher der ein oder andere Teilnehmer.

Du bist eingeladen!

Sei Teil unseres Weges und reiche Beiträge in unserer Team`s-Group ein. Präsentiere dich bei deinem Zukünftigen Arbeitgeber. Beiträge werden hier in der Infothek veröffentlicht.

Globale Cyber Dashboard

Aktuelle Sicherheitsmeldungen & Bedrohungslagen.

Dank an Alex für die Link-Hinweise.

Deine Meinung zählt

Im Hintergrund wird an Updates und einer optimalen User Experience gearbeitet. Entdeckte Fehler solltest du mit uns Teilen :-). Teile deine Gedanken, Vorschläge oder Erfahrungen mit. Dein Feedback hilft dabei, besser und effizienter zu werden. Danke, dass du Teil dieses Weges bist!

Unterstütze mit deiner Meinung:

IT-Security Manager

Wähle dein Prüfungsmodul

CompTIA Network+

Vollständiger Simulator Pro

BSI Zertifikat

IT-Grundschutz & Standards

IT-Security Manager

IHK Prüfung

Defense in Depth

Leider nicht richtig

Überdenke deine Antwort. Im Lern-Modus helfen dir die Hintergrund-Infos.